История компьютерных вирусов — это хроника цифровых эпидемий, которые не только крали данные и деньги, но и выводили из строя оборудование, парализовали инфраструктуру и даже становились инструментом государственной диверсии. Вот пять самых печально известных образцов, оставивших глубокий шрам на цифровой эпохе.

1. Chernobyl (ЧИХ, 1998): Вирус, который сжигал железо

Этот тайваньский вирус, также известный как CIH, стал первым, доказавшим, что вредоносное ПО может физически уничтожать «железо». Он активировался 26 апреля (в годовщину аварии на Чернобыльской АЭС) и перезаписывал микрокод BIOS материнской платы, превращая компьютер в бесполезный кирпич. Для починки требовалась замена микросхемы. Вирус нанёс ущерб на сотни миллионов долларов, но был ограничен системами на базе Windows 95/98. Его автор, Чэнь Ингхао, позже был арестован.

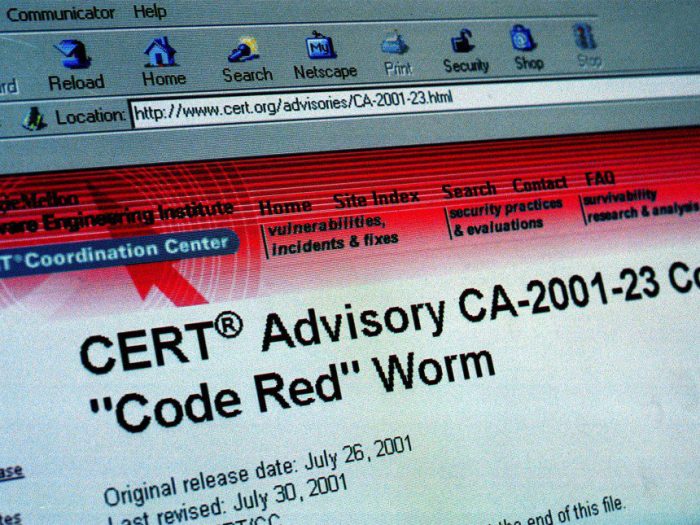

2. Code Red (2001): Червячная атака на Белый дом

Этот сетевой червь эксплуатировал уязвимость в веб-серверах Microsoft IIS, заразив 360 000 машин менее чем за 14 часов. Его финальной целью была DDoS-атака на веб-серверы Белого дома. Вирус был запрограммирован на атаку конкретного IP-адреса, но администраторам Белого дома удалось его изменить, что предотвратило масштабный сбой. Тем не менее, ущерб от эпидемии оценили в $2,7 млрд. Автор так и не был найден.

3. CryptoLocker (2013): Программа-вымогатель, породившая эпоху

CryptoLocker стал образцом для тысяч программ-вымогателей. Он распространялся через фишинговые письма и шифровал файлы пользователя с помощью практически невзламываемого алгоритма. Для расшифровки требовалось заплатить $300 в биткоинах в течение 72 часов. Хакеры, неожиданно, соблюдали «деловую этику»: заплатившие действительно получали ключ. Создатели заработали около $3 млн, прежде чем их сеть ботнетов была нейтрализована в совместной операции правоохранительных органов.

4. Stuxnet (обнаружен в 2010): Кибероружие, атаковавшее реальный мир

Это был не просто вирус, а высокоточное цифровое оружие, созданное, как считается, США и Израилем для саботажа иранской ядерной программы. Stuxnet проникал в изолированные сети через заражённые флеш-накопители и атаковал промышленные контроллеры Siemens, управлявшие центрифугами для обогащения урана. Вирус тайно менял скорость вращения роторов, вызывая их физическое разрушение, при этом операторам показывал штатные показатели. Это был первый случай, когда кибератака привела к материальным разрушениям в критической инфраструктуре.

5. Bakasoftware / FakeAV (2008-2010): Ложный антивирус

Эта категория вирусов, известная как scareware, использовала психологическую манипуляцию. Программа выдавала себя за антивирус, запускала ложное сканирование и «находила» сотни несуществующих угроз. Чтобы «очистить» систему, пользователю предлагалось купить полную версию за $40-100. На деле «очистка» не происходила, а компьютер намеренно замедлялся, вынуждая заплатить. Удалить такое ПО было крайне сложно, и оно принесло создателям миллионы до того, как основные антивирусы научились его блокировать.

Вывод: Эволюция компьютерных вирусов — от хулиганских скриптов до инструментов геополитики — зеркально отражает нашу растущую зависимость от цифровых систем. Эти эпидемии научили мир важности своевременных обновлений, резервного копирования данных, скептического отношения к подозрительным письмам и пониманию, что в современном мире граница между цифровой и физической безопасностью практически стёрта.